מתקפת פישינג חדשה מתחזה לפרטנר

מתקפת פישינג חדשה מתחזה לחברת התקשורת Partner ומנסה לגנוב פרטי אשראי | אז מה לעשות? במקרה בו מתקבלת הודעת דוא"ל מספק השירות, חשוב מאוד להתחבר לאתר הספק בנפרד ולא מתוך הקישור בהודעה שהתקבלה ולבדוק האם קיימת בקשה לעדכון הפרטים

- אלי שלזינגר

- כ"ה תשרי התש"פ

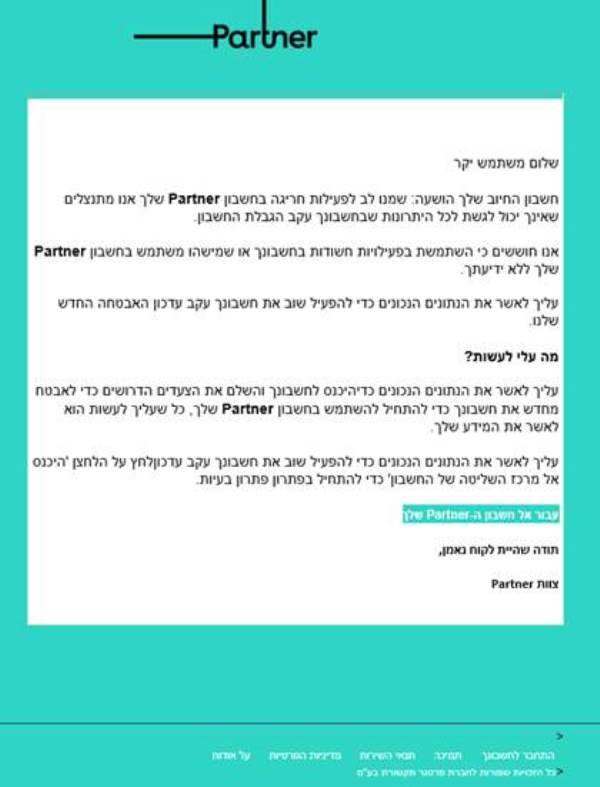

בימים האחרונים מופץ מייל המתחזה לחברת התקשורת Partner - פרטנר ומעדכן על זיהוי פעילות חשודה בחשבון ומבקש לאשר פרטים אישיים בעקבות עדכון אבטחה חדש.

בימים האחרונים התקבלו בחברת אבטחת המידע ESET דיווחים על מייל הנשלח כביכול מטעם חברת התקשורת Partner המבקשת לעדכן את הלקוח כי החשבון הושעה בעקבות פעילות חשודה שזוהתה בחשבונו האישי ולכן עליו לעדכן את פרטיו בעדכון האבטחה החדש.

המייל המתחזה לחברת Partner

המייל המתחזה לחברת Partner

במטרה לשמור על הלקוח מהפעילות החשודה שזוהתה בחשבון "אנו חוששים כי השתמשת בפעילויות חשודות בחשבונך או שמישהו משתמש בחשבון ה-Partner שלך ללא ידיעתך", מתבקשים הנמענים לעבור אל החשבון האישי באמצעות הקלקה על הקישור במייל, שאפילו נצבע בצבעי המותג, "עבור אל חשבון ה-Partner שלך".

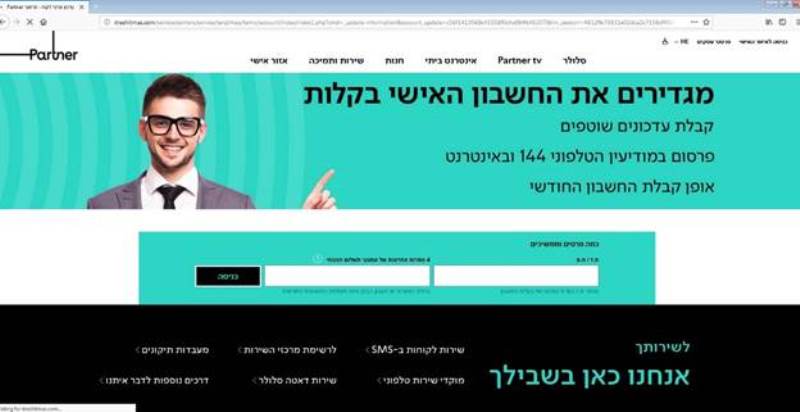

הקישור אשר מצורף לגוף המייל, מוביל לאתר המתחזה לאתר הרשמי של Partner ובו הקורבן מתבקש להתחיל בתהליך זיהוי הכולל הזנה של מספר הטלפון ותעודת הזהות.

האתר המתחזה בו הקורבן מתבקש להזין פרטי זיהוי

האתר המתחזה בו הקורבן מתבקש להזין פרטי זיהוי

בשלב הראשון מתבקשים המותקפים להזין פרטי זיהוי ראשוניים – ת.ז או ח.פ וארבע ספרות אחרונות של אמצעי התשלום. לאחר השלמת הפרטים עוברים לעמוד הפישינג עצמו.

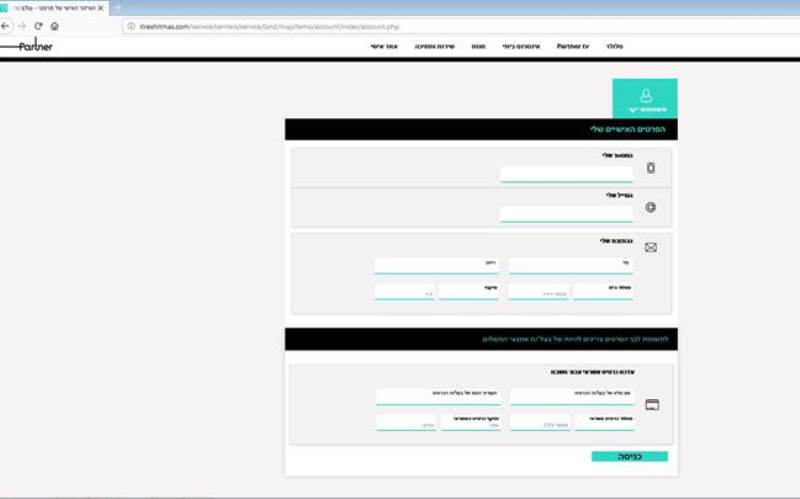

המסך בו הקורבן מתבקש למלא את פרטי האשראי שלו במטרה לטפל בהשעיית החשבון

המסך בו הקורבן מתבקש למלא את פרטי האשראי שלו במטרה לטפל בהשעיית החשבון

לאחר השלמת תהליך הזיהוי הראשוני, הקורבן מועבר למסך הבא ובו הוא מתבקש לעדכן במהירות את המידע הבא הכולל: מספר, כתובת מייל, הכתובת המלאה, ופרטי כרטיס אשראי, זאת כאמור במטרה לטפל ב"השעיית חשבון החיוב לאור זיהוי פעילות חשודה".

לאחר שהקורבן מילא את הפרטים המלאים, הוא מועבר לעמוד האמיתי של Partner, זאת בכדי להסתיר ולטשטש עקבות וכך למנוע זיהוי של נפילה בפח.

אמיר כרמי, מנהל טכנולוגיות בחברת אבטחת המידע ESET בישראל מציין כי: "אנו רואים ניסיונות שהולכים ומשתפרים ליצור הודעות פישינג אמינות בעברית. במרבית הודעות הפישיניג המתורגמות לעברית, עדיין ניתן לזהות שימוש בשירותי תרגום ולכן חשוב להיות ערניים לשגיאות כתיב ותחביר.

במייל המצורף הפעם, ניתן לראות כי אפילו השתמשו בצבעי המותג אשר מזוהים עם חברת Partner, במטרה לגרום למייל להיראות כמה שיותר אמיתי ואותנטי. חברות גדולות בדרך כלל בעלות מחלקות גדולות של שיווק ואנשים רבים אחראיים לכך שהתוכן יהיה מדויק. כאן ניתן לראות כי במייל עצמו כתוב "לחץ כאן כדיהיכנס", טעות אשר לא היינו מצפים לה מחברה בסדר גודל של פרטנר ובאופן כללי כל הניסוח של המייל אינו ברמה גבוהה.

דף הפישינג הועתק מהדף המקורי של החברה, אבל עדיין ניתן לראות שהכתובת אינה אמינה והאתר הינו ללא תעודת אבטחה. הטכניקה פה היא טכניקה מוכרת של התקפות פישינג, בהן מועתק אתר אמיתי בצורה מלאה. צירוף כל הפרטים של שם, מספר טלפון, כרטיס אשראי ומספר ת"ז מאפשרים לתוקפים להשתמש או למכור את הפרטים שנאספו על מנת לבצע בקלות רכישות על חשבון הקורבן."

בחברת אבטחת המידע ממליצים כי "במקרה בו מתקבלת הודעת דוא"ל מספק השירות, חשוב מאוד להתחבר לאתר הספק בנפרד ולא מתוך הקישור בהודעה שהתקבלה ולבדוק האם קיימת בקשה לעדכון הפרטים. ניתן גם ליצור קשר טלפוני עם השירות ממנו כביכול נשלח המייל כדי להבין האם באמת יש צורך בעדכון פרטים בחשבון".

הוספת תגובה

לכתבה זו טרם התפרסמו תגובות